Modul 1 - Ce este Splunk si de ce să îl folosim?

Modul 2 - Componentele de bază ale Splunk

Modul 3 - Modele de Implementare Splunk

Modul 4 - Instalarea și Configurarea Splunk

Modul 5 - Înțelegerea Search Processing Language (SPL) în Splunk

Modul 6 - Crearea Dashboard-urilor și Vizualizărilor în Splunk

Modul 7 - Crearea Alertelor și Rapoartelor Programate în Splunk

Modul 8 - Splunk Apps & Add-ons

Modul 9 - Managementul Utilizatorilor & Controlul Accesului în Splunk

Modul 10 - Detectarea Ransomware-ului în Splunk Utilizând Loguri Sysmon

Modul 11 - Recapitulare Finală & Proiect Practic

Quiz

Diploma de Participare

7.4 – Tipuri de Alerte în Splunk

Alerte în Timp Real (Real-Time Alerts) – Declanșare Imediată

Caz de utilizare: Detectarea incidentelor de securitate sau a defecțiunilor critice ale sistemului.

Exemplu: Alertă pentru încercări neautorizate de autentificare.

- index=<index name> status=failed | stats count by src_ip | where count > 5

- Condiție de declanșare: count > 5.

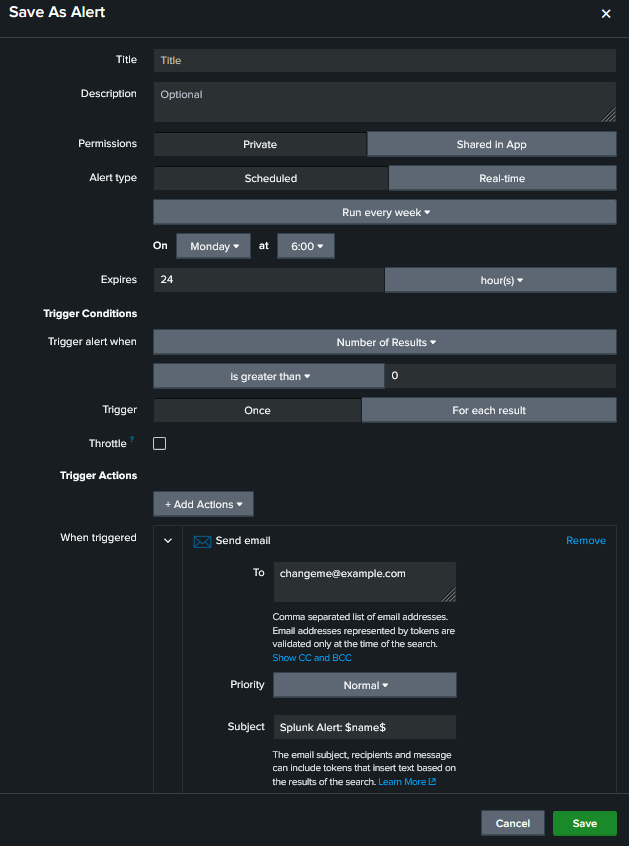

- Acțiune Alertă: Trimite un e-mail echipei de securitate.

Alerte Programate (Scheduled Alerts) – Declanșare la Intervale

Caz de utilizare: Monitorizarea tendințelor săptămânale/lunare în locul alertelor în timp real.

Exemplu: Alertă dacă utilizarea CPU depășește 90% în ultima oră.

- index= <index name> sourcetype=cpu_usage | stats avg(cpu) as usage | where usage > 90

- Condiție de declanșare: usage > 90.

- Acțiune Alertă: Creează o înregistrare pe dashboard & trimite o alertă prin Slack.

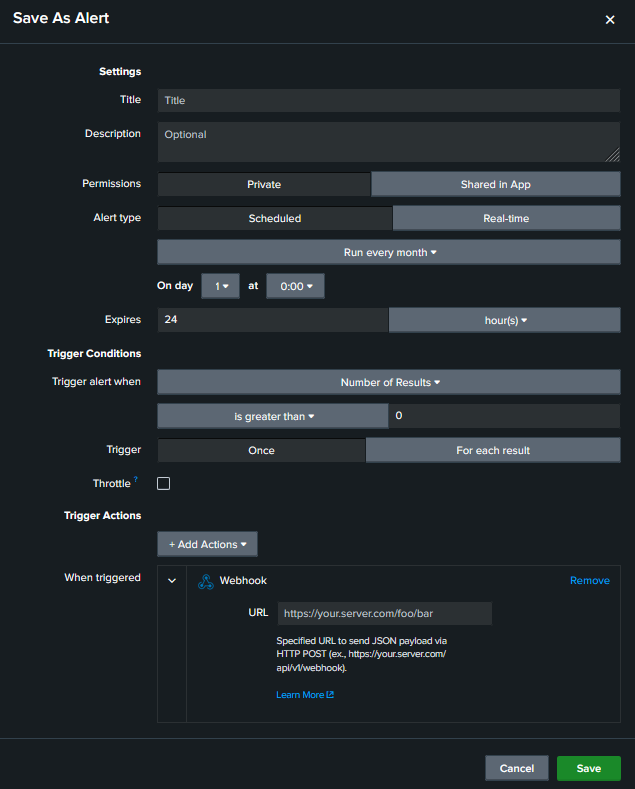

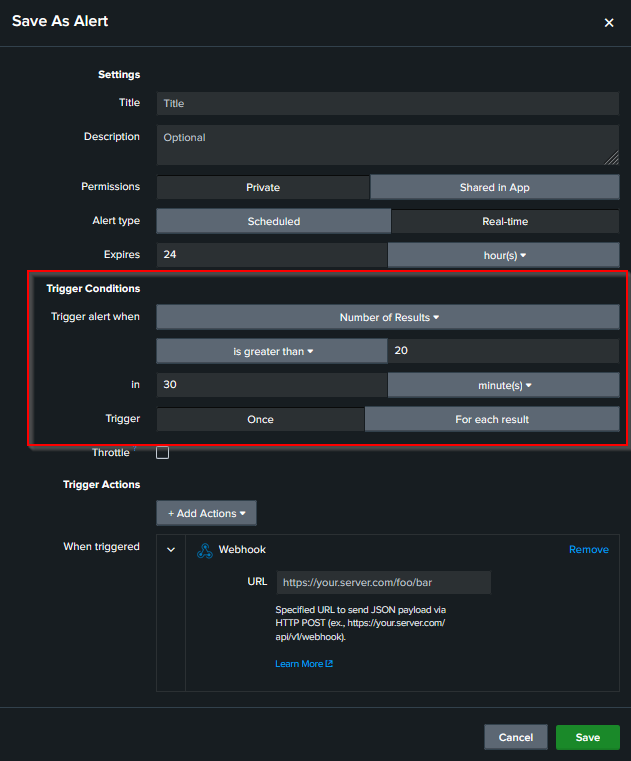

Alerte cu Fereastră de Timp (Rolling Window Alerts) – Detectarea Anomaliilor în Timp

Caz de utilizare: Identificarea degradării progresive a performanței sistemului.

Exemplu: Alertă dacă apar mai mult de 20 de erori în 30 de minute.

- index= <index name> error=* | timechart span=30m count | where count > 20

- Condiție de declanșare: count > 20.

- Acțiune Alertă: Trimite o notificare webhook către un sistem de răspuns la incidente.

Alegerea tipului potrivit de alertă depinde de necesitatea unei acțiuni imediate sau a unei monitorizări periodice.