Modul 1 - Ce este Splunk si de ce să îl folosim?

Modul 2 - Componentele de bază ale Splunk

Modul 3 - Modele de Implementare Splunk

Modul 4 - Instalarea și Configurarea Splunk

Modul 5 - Înțelegerea Search Processing Language (SPL) în Splunk

Modul 6 - Crearea Dashboard-urilor și Vizualizărilor în Splunk

Modul 7 - Crearea Alertelor și Rapoartelor Programate în Splunk

Modul 8 - Splunk Apps & Add-ons

Modul 9 - Managementul Utilizatorilor & Controlul Accesului în Splunk

Modul 10 - Detectarea Ransomware-ului în Splunk Utilizând Loguri Sysmon

Modul 11 - Recapitulare Finală & Proiect Practic

Quiz

Diploma de Participare

10.2 – Încărcarea Logurilor Sysmon în Splunk

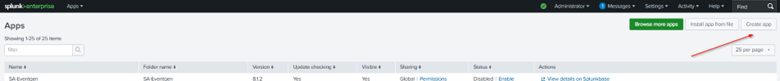

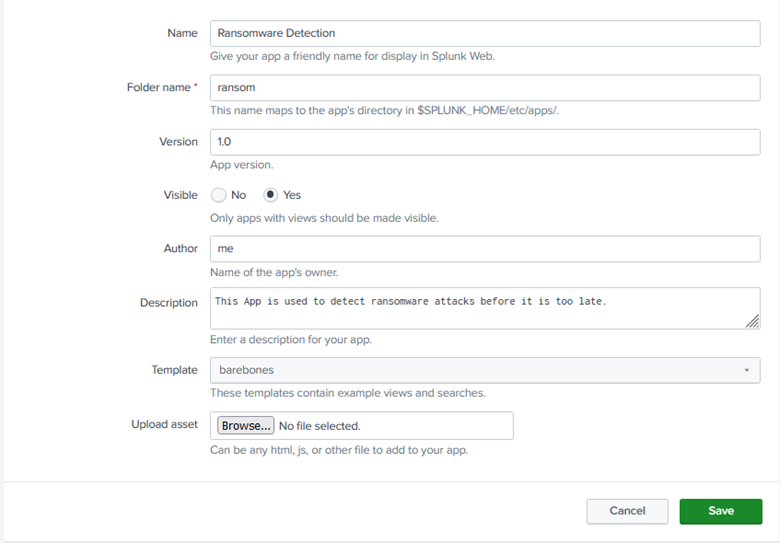

Pasul 1: Crearea unei Aplicații

- Navighează la Manage Apps.

- Click pe Create app.

3. Configurează:

-

- Name: Ransomware Detection

- Folder name: ransom

- Version: 1.0.0

- Visible: Yes

- Author: Your Name

- Description: Your Description

- Template barebones

- Upload asset: Let it empty

4. Click Save.

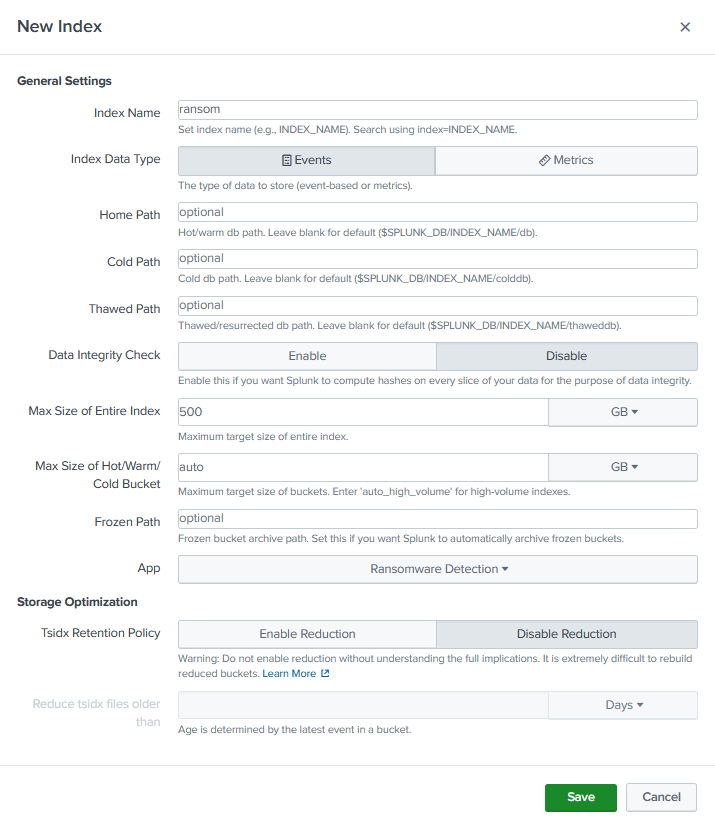

Pasul 2: Crearea unui Index Nou

- Navighează la Settings → Indexes.

- Click New Index.

- Configurează:

- Index Name: ransom

- App: Ransomware Detection

4. Click Save.

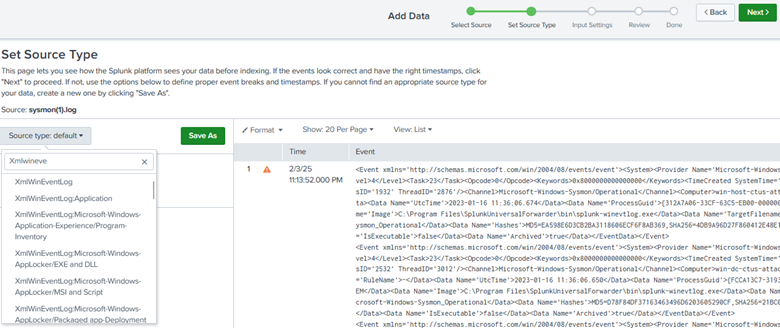

Pasul 3: Încărcarea Fișierului de Log Sysmon

- Mergi la http://127.0.0.1:8000/en-US/manager/search/adddata.

- Selecteaza Upload File.

- Alege fișierul sysmon.log furnizat.

- Setează Source Type: XmlWinEventLog.

- Atribuie indexul→ ransom.

- Click Submit.

Verificarea Datelor Indexate:

- Pentru a verifica dacă datele sunt indexate corect, navighează la noua aplicație și rulează următoarea interogare în Splunk:

- index=ransom | head 10